국가정보원(국정원)이 북한 해커들의 navor나 daurn 처럼 국내 포털사이트를 위장한 해킹에 주의할 것을 당부하고 나섰다.

국정원은 25일 국가·공공기관 및 국제·국가배후 해킹조직에 대응하는 과정에서 집계한 한국 대상 해킹공격 자료 중 최근 3년(2020~2022년)간 발생한 북한 해킹조직으로부터의 사이버 공격 및 피해통계를 공개했다.

이날 국정원이 공개한 내용에는 북한의 해킹공격 유형, 사칭기관, 해킹공격에 사용한 메일 제목 및 실제 사칭계정 등이 담겼다.

국정원 자료에 따르면, 북한은 보안프로그램의 약점을 뚫는 '취약점 악용'(20%)이나 특정사이트 접속시 악성코드가 설치되는 '워터링 홀'(3%) 수법 등도 활용했지만, 이메일을 악용한 해킹공격이 전체의 74%를 차지하며 압도적으로 많았다.

북한은 메일 사용자들이 메일 발송자를 확인할 때 주로 '발신자명'을 보는 점에 착안해 해킹메일을 유포시 네이버·카카오(다음) 등 국내 포털사이트를 많이 사칭(약 68%)하고 있었다.

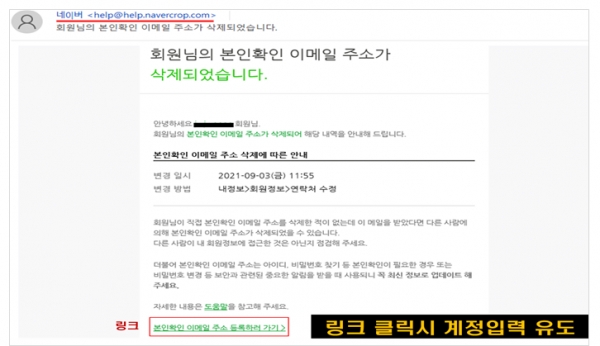

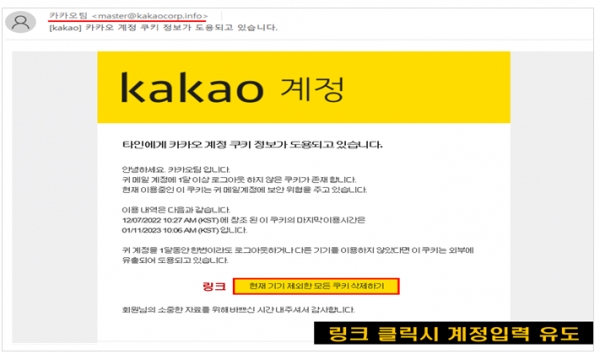

북한은 메일 발송자명을 '네이버', 'NAVER고객센터', 'Daum게임담당자' 등 '포털사이트 관리자'인 것처럼 위장했다. 발신자 메일주소도 'naver'를 'navor'로, 'daum'을 'daurn'로 표기해 오인을 유도하고 있었다.

국정원은 "메일 수신자의 계정정보를 탈취하기 위해 열람을 유도하는, 사회 심리 공학적 피싱인 것"이라고 설명했다.

최근 국정원이 국내 해킹사고 조사과정에서 확보한 북한 해커의 해킹메일 공격 발송용 계정에는 1만여 건의 해킹메일이 들어있었다. 이 가운데 약 7천개가 네이버·다음 등의 국내 포털사이트로 사칭한 메일이었다. 뿐만 아니라, 해킹 메일이 발송될 국내 가입자 이메일 주소 4100여 개도 발견됐다.

북한은 메일 사용자들을 속이기 위해 '새로운 환경에서 로그인되었습니다', '[중요] 회원님의 계정이 이용제한되었습니다', '해외 로그인 차단 기능이 실행되었습니다' 등 계정 보안 문제가 생긴 것처럼 제목을 단 해킹메일을 발송하고 있다고 국정원은 설명했다.

국정원 관계자는 "국민 대부분이 사용하는 상용 메일을 통한 해킹공격을 한다는 것은, 결국 북한이 대한민국 국민 전체를 대상으로 해킹공격을 하고 있다는 뜻"이라며 "기존 북한의 주요 해킹타깃이었던 전·현직 외교안보 분야 관계자 이외에, 대학교수·교사·학생 및 회사원 등도 해킹피해를 보고 있다"고 설명했다.

북한이 메일 수신자가 해당 메일을 별다른 의심 없이 열람하도록 유도하기 위해 특히 '발신자명'과 '메일 제목'을 교묘하게 변형하고 있다는 것이 국정원의 설명이다.

국정원은 북한발 해킹피해를 예방하기 위해 실제 북한의 해킹메일 샘플과 이에 대한 대응요령도 안내했다.

국정원은 "메일 열람시 보낸사람 앞에 붙어있는 '관리자 아이콘', 보낸사람 메일주소, 메일 본문의 링크주소 등 3가지를 반드시 확인해야 한다"며 메일 무단열람 방지를 위한 '2단계 인증 설정' 등 이메일 보안 강화를 당부했다.